|

% D: h1 A# R" ^; Z& m n 什么是SQL注入SQL注入是发生在web端的安全漏洞,实现非法操作,欺骗服务器执行非法查询,他的危害有会恶意获取,甚至篡改数据库信息,绕过登录验证,原理是针对程序员编写时的疏忽,通过执行SQL语句,实现目的性攻击,他的流程可以分为判断注入类型,判断字段数,判断显示位,获取数据库中的信息 z0 k8 p6 z1 X" M

SQL注入的原理SQL注入就是通过web表单吧SQL命令提交到web应用程序,由于程序没有细致的过滤用户输入的数据,造成字符串拼接,进而恶意的SQL语句被执行,造成数据库信息泄露,网页篡改,数据库被恶意操作等 3 m2 c5 m) e; d0 a, v; \* ?$ h

SQL注入的分类从注入参数类型分:数字型注入、字符型注入、搜索型注入从注入方法分:基于报错、基于布尔盲注、基于时间盲注、联合查询、堆叠注入、内联查询注入、宽字节注入从提交方式分:GET注入、POST注入、COOKIE注入、HTTP头注入 , H R; r. ^6 q4 n! @

SQL注入漏洞的利用思路第一步先找可能存在漏洞的站点,也就是目标站点第二步通过目标站点的后缀名来判断网站使用的是哪一种数据库,简单的判断可以观察脚本的后缀,如果是.asp为后缀,则数据库可能是access,如果是.aspx为后缀,则可能是MsSql,如果是.php对应的可能是mysql数据库如果是.jsp,可能是oracl数据库。

6 K1 v- J a5 s% \+ C* G# P 第三步是寻找站点存在的注入点,可以在url中进行尝试输入参数后在拼接上引号,通过回显可以判断该站点传输数据的方式是否为get方式,同样的原理可查看post表单中的数据,在post表单中提交引号;而cookie可以通过burpsuit工具来判断注入点。 $ Z; _" m/ L( f

第四步就是判断注入点的类型,,通过减法运算哦按段是否是数据型的类型注入,通过单引号和页面的报错信息来判断是哪一种的字符型注入第五步就是闭合我们输入的SQL语句,通过注释的方式来获取数据根据页面的回显来使用当前最优的方式进行注入。

3 M8 p- n0 x1 J2 t! v 情况一:当页面有回显但是没有显示位的时候,可以选择报错注入,常见的报错函数有(floor(),exp(),updatexml(),exteractvalue()等函数)情况二:当页面没哟明确的回显信息的时候,但是在输入正确和错误的SQL语句的时候页面不同,则可以使用(ascii(),substr(),length(),concat()函数) ?9 W- \( ?4 K

情况三:当页面没有回显也没有报错信息的时候,可以使用时间盲注(sleep()函数)去获取数据库中的数据还有其他的SQL注入如宽字节注入,base64注入,cookie注入,http头部注入,二次注入,堆叠注入等。

# E- W3 |- d4 d, b' p7 W9 \ 其他SQL注入的方法详解宽字节注入原理:宽字节注入发生的位置就是PHP发送请求到MYSQL时字符集使用character_set_client设置值进行了一次编码在使用PHP连接MySQL的时候,当设置“character_set_client = gbk”时会导致一个编码转换的问题,也就是我们熟悉的宽字节注入。 6 M, |8 C, h( G/ {

因为用了gbk编码,使这个为一个两字节,绕过了单引号闭合,逃逸了转义绕过方式已知我们的提交数据会被加入\,\的编码为%5c,我们在后面加上%df后变为了%df%5c,变成一个繁体汉字運,变成了一个有多个字节的字符。 , i3 y5 R: q' z! h* ^

防御方式使用addslashes()函数,这个函数的作用就是转义SQL语句中使用字符串中的特殊字符,有单引号(),双引号("),反斜杠(\)使用mysql_reaal_escape_string()函数,该函数的作用是转义SQL语句中使用的字符串的特殊字符,影响的字符有\x00,\n,\r,\,‘,",\x1a等。 0 p6 |; q& T1 J7 Y8 i' R2 r9 x

堆叠注入原理堆叠注入就是将两条SQL语句合并在一起进行执行,两条语句可以使用分号(;)来分割他和union联合注入的区别就是union的执行的语句是有限的,可以用来执行查询语句,而堆叠注入可以执行的是任意的语句。 ' B5 t! I" ?0 L K* g: ^

局限性和条件堆叠注入的局限性就是不是每一个环境中可以执行,可能受到数据库引擎不支持,权限不足也不支持;在php中需要mysqli_multi_query()函数才能支持多条语句的查询,总结下来就需要以下三个条件 " x5 C l5 H" G- r6 X$ ~: f

目标存在SQL注入漏洞目标未对(;)进行过滤目标中间层查询数据库信息时可同时执行多条SQL语句利用方式满足以上条件的目标可以直接在?id=1;后面直接插入SQL语句,例如?id=-1;insert into users(id,username,password) values(12,jack,testjack)--+

, m' y% o& H5 ~, n" s 二次注入原理二次注入可以理解为,攻击者构造的恶意数据存储在数据库后,恶意数据被读取并进入到SQL查询语句所导致的注入步骤第一步插入恶意数据,在插入数据的时候,对其中特殊字符进行了转义处理,在写入数据库的时候又保留了原来的数据。 4 p, @% R: x7 v1 l* p+ Q3 \

第二步引用恶意数据,由于开发者默认存入的数据库的数据都是安全的,在查询的时候,可以直接从数据库中获取恶意的数据,没有进行检测,进而导致二次注入防御方式使用预处理和数据绑定的方式对数据的流动进行检测,无论是来自客户端的数据还是来自数据库的数据,都要对其进行过滤,转义(mysql_escape_string,mysql_real_escape_string)。

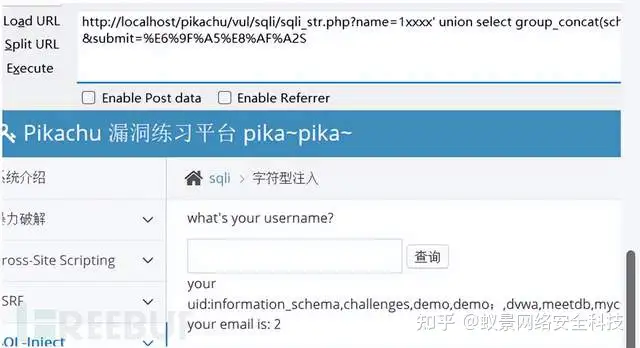

1 h0 _9 A+ X" |4 l P 联合查询原理可以使用union的情况,不做过滤,或者是可以绕过过滤的关键字步骤依次判断类型,字段数,回显点,依次爆库名,表名,字段名,数据构造payload进行注入?id=1union select 1,2,3 -- $ z9 i! g' d |0 {: k9 o: P8 o+ V* O

?name=1xxxx union select group_concat(schema_name),2 from information_schema.schemata--+  3 d! W, b9 a( ~, `3 O: I 3 d! W, b9 a( ~, `3 O: I

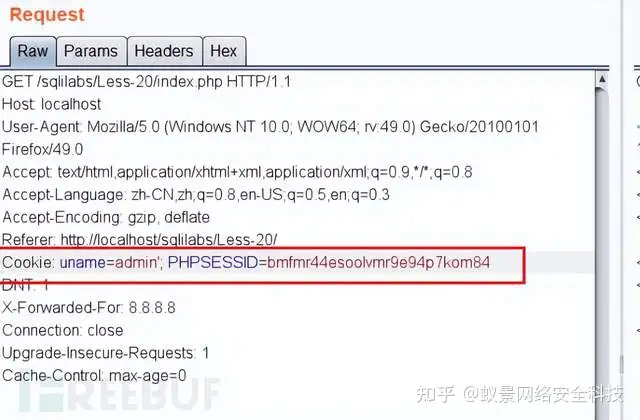

使用前提必须使前一个查询的结果为空union之后的查询字段数必须和union之前的查询字段数相同防御方式添加waf对关键字union进过滤代码层对关键字进行匹配过滤使用安全的框架Cookie注入顾名思义就是后端的cookie信息存放到数据库中,注入原理和SQL注入一样,就是注入点是http请求中的cookie  0 S3 E; ?" K2 A/ ]: r 0 S3 E; ?" K2 A/ ]: r

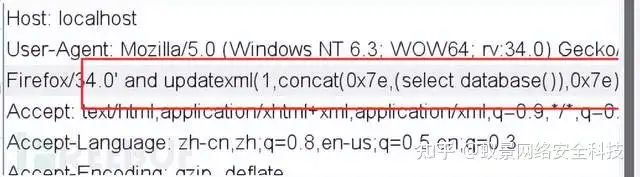

User-Agent在user-Agent字段之后加入注入语句  $ {- _/ P4 Z/ Z8 y9 A" s% e $ {- _/ P4 Z/ Z8 y9 A" s% e

读写注入原理当我们知道web资源存储的位置,并且对改路径有读写权限的时候,我们就可以使用文件读写注入,要使用union来进行注入使用前提知道文件的路劲可以使用union查询写文件的时候没有对单引号做过滤,可以使用into_outfile()函数

: ^3 N4 l2 P8 s! G! v; k0 _4 c0 x9 K 读文件的时候对web目录下有写的权限,即在mysql.ini文件中有字段secure-file-priv=不做设置针对所有数据库的注入流程找到注入点尽可能找到可以利用的注入点,半段数据的类型是get型还是post型,然后再做进一步利用 6 n/ ~$ B! P8 S9 K- S$ l s

判断数据库的类型,然后做出对应的闭合方式首先判断数据库是那种数据库,可以根据每个数据库的特色来进行尝试获取对应的信息使用union注入或者盲注或者其他注入的方式来构造payload,然后获取信息申明:本文仅供技术交流,请自觉遵守网络安全相关法律法规,切勿利用文章内的相关技术从事非法活动,如因此产生的一切不良后果与文章作者无关。 " T1 _3 @/ l' N8 w+ h

本文作者:黑脸未jack, 原文来源:http://FreeBuf.COM ' I; A5 T4 z$ G+ ~( r* {: h( C

7 u+ \+ E/ b# {* `% e3 P

, K* @ _8 N/ e6 [

/ p" z: W2 D; y0 Q/ p$ r( \8 B1 K! I

|