|

- O6 S* v8 X1 n |( o0 z

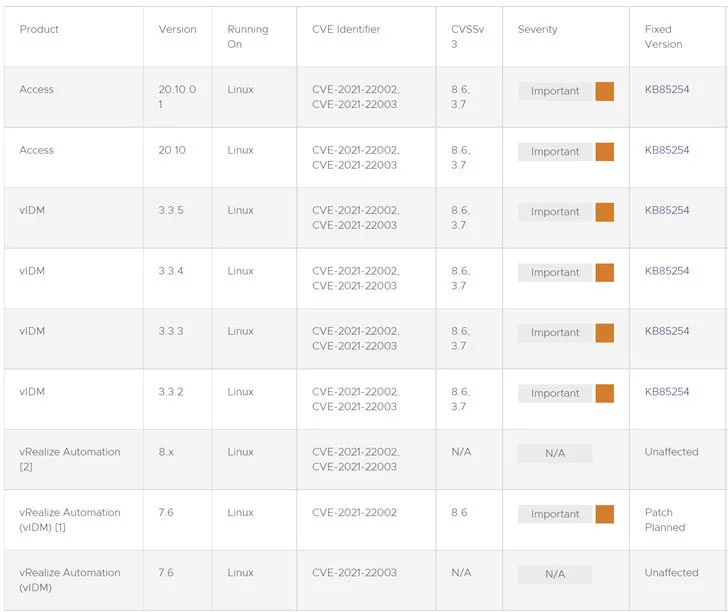

VMware VMware已针对多个产品发布了安全更新,以解决一个可被利用来访问机密信息的严重漏洞跟踪为CVE-2021-22002(CVSS 评分:8.6)和CVE-2021-22003(CVSS 评分:3.7),这些缺陷影响 VMware Workspace One Access (Access)、VMware Identity Manager (vIDM)、VMware vRealize Automation (vRA) 、VMware Cloud Foundation 和 vRealize Suite Lifecycle Manager。  6 v1 q: V7 U2 L$ y4 i0 x 6 v1 q: V7 U2 L$ y4 i0 x

CVE-2021-22002 涉及 VMware Workspace One Access 和 Identity Manager 如何通过篡改主机标头来允许通过端口 443 访问“/cfg”Web 应用程序和诊断端点的问题,从而导致服务器端请求。

9 _5 X: L F5 \" D l5 ]" f% B 该公司在其公告中表示: “具有对端口 443 的网络访问权限的恶意行为者可能会篡改主机标头以促进对 /cfg Web 应用程序的访问,此外,黑客还可以在未经身份验证的情况下访问 /cfg 诊断端点”  ! W" o0 B) m, `& N ! W" o0 B) m, `& N

知名网络安全专家、东方联盟创始人郭盛华透露,VMware 还解决了一个信息泄露漏洞,该漏洞通过端口 7443 上无意暴露的登录界面影响 VMware Workspace One Access 和 Identity Manager。

" e/ S; U' ^9 ^3 Z8 J; E 具有对端口 7443 的网络访问权限的攻击者可能会发起暴力攻击,该公司指出:“根据目标账户的锁定策略配置和密码复杂性,可能实用,也可能不实用”对于无法升级到最新版本的客户,VMware为 CVE-2021-22002提供了一个解决方法脚本,该脚本可以独立部署而无需使 vRA 设备脱机。 ! r1 V/ q5 u0 x* p

“该解决方法禁用了解析 vIDM 配置页面的能力该端点未在 vRA 7.6 环境中使用,不会对功能造成任何影响,”该公司表示(欢迎转载分享)

/ i* M$ q0 s! E- X- _2 X" P5 O; w. P& y

L) z, T9 F! R" J( y% ~# W# `5 M

1 C7 d: B! F. U+ N9 S% p

0 d, z, }7 E' N7 o |